拡大しつつある仮想通貨に対する北朝鮮ハッカーの暗躍

- 仮想通貨関連

- 2025.03.13.

- ニュース

- 拡大しつつある仮想通貨に対する北朝鮮ハッカーの暗躍

2025年2月21日に起こったハッキング事件で、BybitはETH(イーサリアム)関連トークンおよそ14億ドル以上の被害を受けました。

このハッキング事件についてサイバーセキュリティ企業が調査したところ、Bybitのインフラに問題があったわけではなく、ウォレットプロバイダーのクラウドシステムに問題があったことが分かっています。

なおBybitは、他のコールドウォレットには何の問題もなく、すべての顧客資産は完全に保護されていることに加え、業務には何の支障もないことを発表しています。

このハッキング事件は北朝鮮のハッキング集団であるLazarus(ラザルス)が関与しているようですが、実はこのラザルスはその後も暗躍し続けていることが報道されています。

ラザルスはいったいどのような動きをしているのでしょうか。

詳しくご説明しましょう。

北朝鮮ラザルスのこれまでのハッキング事例

北朝鮮のハッキング集団であるラザルスが起こしたとされているハッキングは数多く報告されています。

近年のものだけを取り上げても、2022年にはRonin Network(ローニン・ネットワーク)からおよそ6億ドルをハッキング。

2023年には20件の事件で約6億6050万ドルをハッキングし、2024年には47件の事件で13億4000万ドルをハッキングしたとされています。

日本であった大きな被害としては、2024年5月31日にDMM Bitcoinでウォレットから4,502.9BTC(480億円相当)のビットコインが流出していたことが知られていますが、これもラザルスの一部門である、「トレーダートレイター」が関与していたことが警察によって発表されています。

また2025年1月には、仮想通貨取引所であるPhemex(フェメックス)からのおよそ2900万ドル流出にも関与していることが明らかになっています。

北朝鮮ラザルスの現在の動き

報道されている現在の北朝鮮ラザルスの動きについてご説明しましょう。

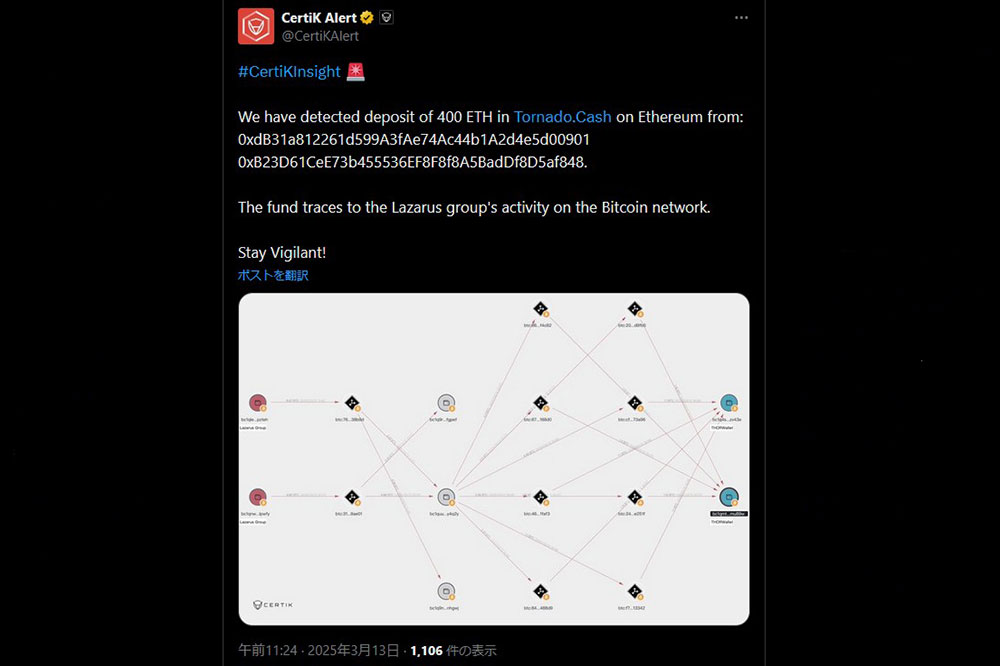

ハッキングしたETHをミキシングサービスで資金洗浄

上記の大規模なハッキングに関与しているラザルスが、奪取した仮想通貨をミキシングサービスを経由して移動させていることが報告されました。

これはブロックチェーンセキュリティ企業であるCertiK(サーティック)社が、2025年3月12日にXに投稿したものです。

画像引用:CertiK Alert X

イーサリアム上のhttp://Tornado.Cashに400 ETHの入金が検出されました:

0xdB31a812261d599A3fAe74Ac44b1A2d4e5d00901

0xB23D61CeE73b455536EF8F8f8A5BadDf8D5af848。

この資金は、ビットコイン ネットワークにおけるラザルス グループの活動に由来しています。

警戒を怠らないでください!

引用:CertiK Alert X Google翻訳

つまり、400ETH(約75万ドル相当)がトルネードキャッシュのミキシングサービスに送金され、これはラザルスによる資金洗浄だと指摘しているわけです。

トルネードキャッシュのミキシングサービスとは、ここにETHを預金することで、他のユーザから預金されたETHとミックスされるため、預金者と出金先の関係を遮断することが可能になります。

つまりトランザクションの匿名性を確保することができるので、どこの誰が預金し、出金したか分からなくすることができるので、ハッカーにとっては便利なサービスだといえます。

6種類もの新たなマルウェアが発見される

サイバーセキュリティ専門企業であるSocket(ソケット)社が、ラザルスの6種類のマルウェアを発見したことを、2025年3月11日に報告しています。

画像引用:socket

報告によると、これらのマルウェアは開発者を狙ったもので、広く使用されているライブラリと似た名前を使用することで、開発者をだましてマルウェアをインストールさせる手口を用いています。

このマルウェアをインストースしてしまうと、認証情報がだまし取られてしまうだけでなく、仮想通貨データの抽出や、バックドアが設けられるなどのことが起こり、最終的に仮想通貨がハッキングされることにつながってしまいます。

なおこれらのマルウェアは、ソラナウォレットとエクソダスウォレットを目標にしているなど、仮想通貨ウォレットも標的にされていることが分かっています。

ソケット社の報告では、これらのマルウェアがラザルスによるものかどうかは不明であるものの、戦術や技術、手法などは、これまでラザルスがおこなってきたことと酷似していると指摘しています。

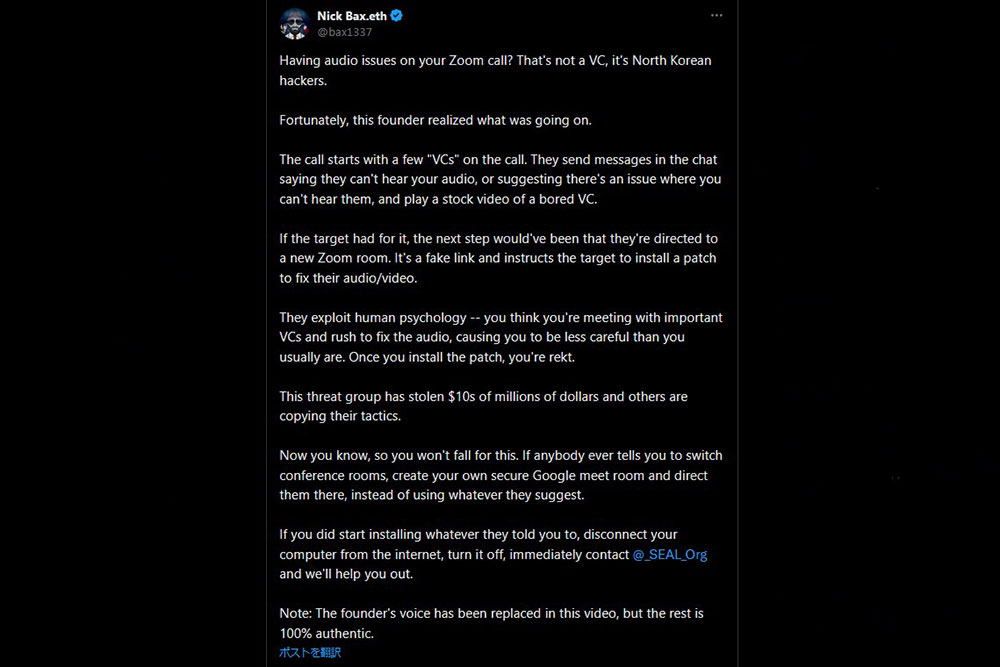

Zoomを使ったデータ詐欺未遂

北朝鮮ハッカーがZoomを使ったデータ詐欺を働こうとしたが、数人の仮想通貨起業家によって阻止されたことがXに投稿されています。

このことはホワイトハットハッカー集団である「セキュリティ・アライアンス」のNick Bax(ニック・バックス)氏が、2025年3月11日、Xに投稿して明らかになりました。

画像引用:Nick Bax X

投稿によると、北朝鮮のハッカーは仮想通貨起業家に対し、ミーティングやパートナーシップを申し出て、Zoom通話で詳しい話をしたいと持ち掛けます。

そしてZoomで話そうとすると、音声の不具合で上手く話せない旨のメッセージを送信。

そして別の通話リンクを送ってきます。

実はこの通話リンクは偽のもので、音声やビデオを修正するためにパッチをインストールして欲しいことも伝えてきますが、ここでインストールしてしまうとマルウェアがインストールされることになります。

この方法は、パートナーシップを組むための重要なミーティングだと思わせ、すぐにインストールして音声を回復させる必要があると認識させることが狙いです。

ニック・バックス氏の報告では、複数の人物がターゲットにされたものの、被害を出さずに済んでいる実例が紹介されています。

ブロックチェーンネイティブゲームのためのプラットフォームであるMON Protocol(モン・プロトコル)の共同創業者ジュリオ・キロヤニス氏と同社のマーケティング責任者がターゲットにされたが、音声の不具合としてパッチをインストールさせようとしたことで不審だと気付きました。

ビットコインネットワークで米ドル建のステーブルコイン 「Stably USD」を提供している米StablyのDavid Chan(デビッド・チャン)氏もターゲットになったが、同氏はタブレットを使っていたため、回避できたと述べています。

AIプラットフォームであるDevdock AIの創業者であるMelbin Thomas(メルビン・トーマス)氏もやはりターゲットにされ、インストールし始めたものの、パスワードを入力しなかったと述べています。

まとめ

北朝鮮ラザルスの動きは非常に活発で、2025年1月14日には、米国と韓国、そして日本の3ケ国共同で北朝鮮の仮想通貨に対するハッキングについて警告を発しているなど、その脅威は以前よりも高まっていることが明らかです。

紹介したケースは仮想通貨企業やその創業者、起業家などを相手におこなわれたものですが、今後ターゲットを広げてくることや、新たな手段を使ってくる可能性も十分考えられます。

くれぐれも不審なサイトへのアクセスやインストールには気を付けましょう。